Cours 04 - Adressage & acheminement des données]

Table des matières

Objectifs

- Connaître les principaux protocoles en réseautique

- Connaître les notions d'adresses IP, adresses MAC et de ports

- Comprendre l'acheminement de données sur un réseau

Déroulement

- Introduction au cours

- Retour sur l'exercice 02

- Présentation Protocoles TCP/IP

- Concepts

- Adresses MAC

- Adresses IP

- Ports

- Acheminement des données

- Exercice 04

- Conclusion

Retour sur l'exercice 02

reseaux_exer02-01_solutions.docx

reseaux_exer02-02_solutions.docx

Présentation Protocoles TCP/IP

À télécharger: reseaux_pres04.pptx

Vidéo de la présentation

Adresse MAC

Comme expliqué dans la présentation, une adresse MAC (Media Access Control) est un identifiant unique attribué à chaque carte réseau (ou interface réseau) d'un appareil connecté à un réseau. Elle est utilisée pour assurer l'identification et la communication entre les appareils au niveau le plus bas du modèle OSI, la couche "Liaison de données" (couche 2).

-

Format de l'adresse MAC : une adresse MAC est composée de 48 bits (6 octets) et est généralement représentée sous forme hexadécimale, par exemple

00:1A:2B:3C:4D:5E. -

Structure de l'adresse MAC : les trois premiers octets identifient le fabricant de l'appareil (ce que l'on appelle l'Organizationally Unique Identifier, ou OUI), tandis que les trois derniers octets sont un identifiant unique pour l'appareil fabriqué.

-

Utilisation dans les réseaux : les adresses MAC sont utilisées pour acheminer les données entre appareils sur un même réseau local (LAN). Lorsqu'un paquet de données est envoyé, l'adresse MAC de destination est vérifiée pour s'assurer qu'il parvient au bon appareil.

-

Caractère unique et permanent : contrairement aux adresses IP, qui peuvent changer selon la configuration réseau, les adresses MAC sont gravées directement sur la carte réseau de l'appareil par le fabricant et ne changent pas.

IMPORTANT: Sur Wi-Fi, les OS modernes peuvent randomiser la MAC pour la vie privée ; elle n’est donc pas toujours “permanente”.

Pour illustrer ça un adresse MAC est comme une "plaque d'immatriculation" unique pour chaque appareil connecté à un réseau, permettant de garantir que les données sont envoyées au bon destinataire au sein du réseau local.

Sources: Article plus complet

Code de fabricant MAC

Adresses IP

IP Version 4 (IPV4)

- Adresse en 32 bits 4 octets codés en décimal => 2^32 = 4 294 967 296

- Exemple: 127.0.0.1 => 01111111.00000000.00000000.00000001

- Normalisé dans les années 1980

- Le début de l’adresse représente le numéro de réseau

- La fin de l’adresse représente le numéro d’hôte

- Le nombre de bits dans la partie réseau et hôte est déterminé par le masque de sous-réseau

- Bit 1 : réseau

- Bit 0 : hôte

- Par exemple, un masque de 255.255.255.0 représente 24 bits à 1 et 8 bits à 0

- La séparation réseau/hôte est déterminée par le masque (CIDR).

- Format abrégé : /x où x est le nombre de bits de la partie réseau

- Exemple : /24 (24 bits) => 255.255.255.0

IP Version 6 (IPV6 ou IPng (next génération))

- Adresse en hexadécimal sur 128 bits => 2^128 = très gros nombre!

- Exemple: 2001:0db8:0000:85a3:0000:0000:ac1f:8001

- Déployé en 1999

Pourquoi avoir une nouvelle version?

En savoir plus...

Plages d’adresses

Les plages d’adresses suivantes sont réservées pour un usage privé et non routable sur Internet

- 10.0.0.0/8

- 172.16.0.0/12

- 192.168.0.0/16

La plage d’adresses 169.254.0.0 /16 est utilisée pour l’auto configuration sur PC et MAC pour usage local lorsqu’aucune adresse n’a pu être attribuée. Il s’agit d’un protocole électif nommé « Automatic Private Internet Protocol Addressing » (APIPA)

- Si les bits de la partie hôte sont tous à 0, on retrouve le numéro de réseau

- Si les bits de la partie hôte sont tous à 1, on retrouve l’adresse de diffusion

Par exemple, l’adresse 192.168.1.0 /24 représente un réseau

- L’adresse 192.168.1.255 représente son adresse de diffusion

- La plage d’adresse IP disponible est 192.168.1.1 à 192.168.1.254

Normalement, on utilise la première adresse de la plage pour la passerelle par défaut (pas obligatoire)

Si on a l’adresse d’un hôte et qu’on effectue l’opérateur ET avec le masque de sous-réseau, on obtient l’adresse de réseau

- Par exemple, l’hôte à l’adresse 192.168.1.23 /24 appartient au réseau 192.168.1.0 /24

- Donc, les hôtes à l’adresse 192.168.1.23 /24 et 192.168.1.59 /24 sont sur le même réseau

Numéros de port

Les ports dans un réseau sont un peu comme imaginer différentes portes dans un bâtiment, chacune menant à une pièce spécifique. Les ports sont des canaux virtuels que les ordinateurs utilisent pour envoyer et recevoir différentes sortes d'informations. Les ports sont un concept couche Transport (TCP/UDP)

Dans un ordinateur, il y a beaucoup de programmes qui veulent communiquer avec d'autres ordinateurs ou services sur Internet, comme les pages web, les e-mails, les jeux en ligne, etc. Les ports sont comme des numéros de salle pour ces programmes, indiquant où les informations doivent aller.

Chaque ordinateur a des milliers de ports, numérotés de 0 à 65535.

La base

Les numéros de port sont divisés en trois plages :

- Les ports bien connus sont ceux de 0 à 1023.

- Les ports enregistrés sont ceux de 1024 à 49151

- Les ports dynamiques et/ou privés sont ceux de 49152 à 65535

LES NUMÉROS DE PORT NON AFFECTÉS NE DOIVENT PAS ÊTRE UTILISÉS. L'IANA ATTRIBUERA

LE NUMÉRO DU PORT APRÈS L'APPROBATION DE VOTRE DEMANDE

NUMÉROS DE PORT BIEN CONNUS

Les ports bien connus sont attribués par l'IANA et sur la plupart des systèmes peuvent

être utilisé uniquement par des processus système (ou racine) ou par des programmes exécutés par

utilisateurs privilégiés.

Les ports sont utilisés dans le TCP [RFC793] pour nommer les extrémités de logique

connexions qui portent des conversations à long terme. Dans le but de

fournissant des services à des appelants inconnus, un port de contact de service est

défini. Cette liste spécifie le port utilisé par le processus serveur comme

son port de contact. Le port de contact est parfois appelé le

"port bien connu".

Dans la mesure du possible, ces mêmes affectations de port sont utilisées avec le

UDP [RFC768].

La plage des ports attribués gérés par l'IANA est de 0 à 1023.

Liste complète ici

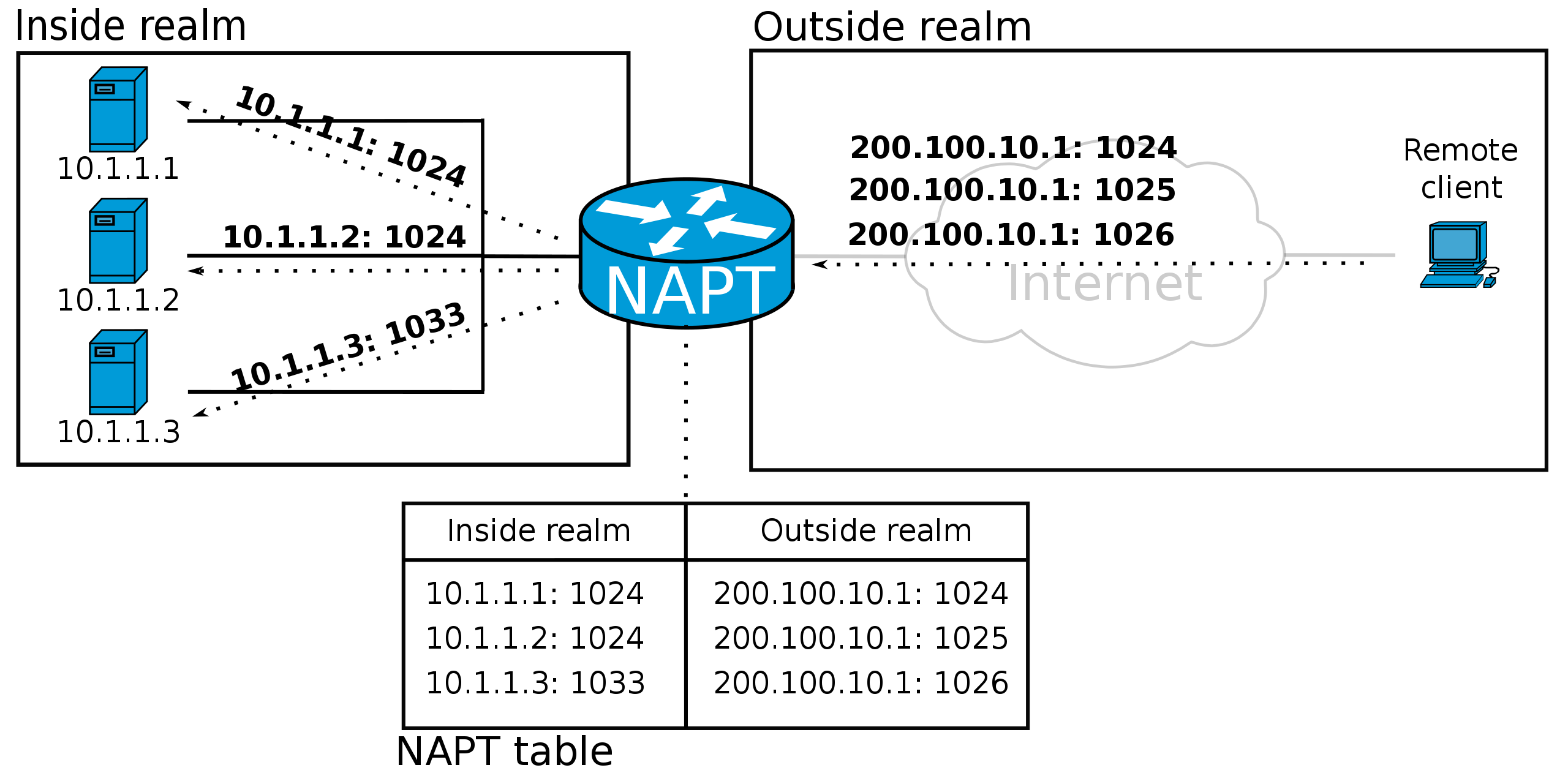

Acheminement des données

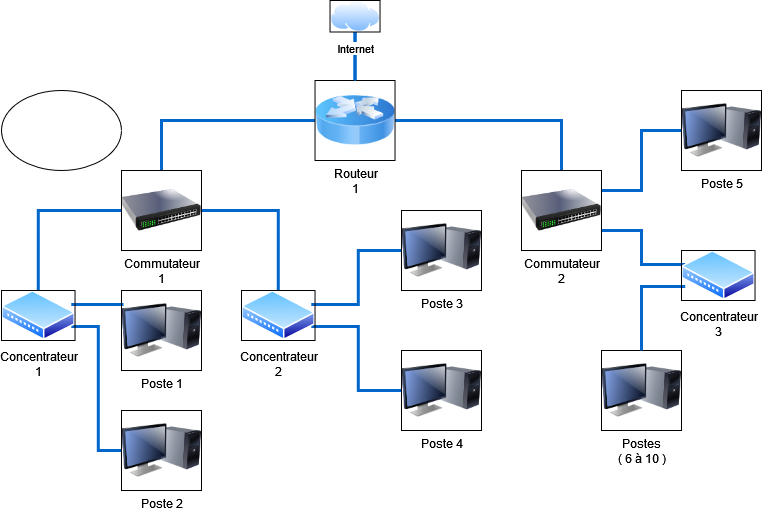

Représentation d'un réseau

Rappels

- Ce que fait

- un commutateur

- un concentrateur (obsolète en pratique)

- un routeur

- Le concept de MAC adresse VS adresse IP

- À quel endroit sont les domaines de diffusion et les domaines de collision

Port Forwarding

Le Port Forwarding, ou redirection de port, est une technique utilisée dans les réseaux informatiques pour diriger le trafic réseau entrant depuis un port spécifique d'un routeur ou d'un pare-feu vers un dispositif ou une machine particulière sur le réseau local. Cela permet à des services ou des applications situés à l'extérieur du réseau local d'accéder à des dispositifs internes spécifiques. En pratique, la redirection s’appuie sur le NAT/PAT du routeur : on mappe un port externe vers une IP/port interne.

Port de Destination : Chaque service ou application réseau utilise un port spécifique pour communiquer. Par exemple, le port 80 est généralement utilisé pour le trafic HTTP (pages web), tandis que le port 22 est utilisé pour le trafic SSH (accès sécurisé à distance).

Routeur ou Pare-feu : Un routeur ou un pare-feu est placé entre le réseau local (LAN) et Internet (WAN). Lorsqu'un paquet de données arrive sur le routeur depuis Internet, le routeur examine le port de destination du paquet.

Redirection de Port : Si le routeur est configuré pour le Port Forwarding, il peut rediriger le trafic entrant arrivant sur un port particulier vers une machine spécifique sur le réseau local. Cela signifie que lorsque le routeur reçoit un paquet sur ce port, il le transmet à la machine interne associée.

Exemple : Supposons que vous ayez un serveur web (site web) sur une machine dans votre réseau local. Vous pouvez configurer le Port Forwarding pour rediriger le trafic HTTP (port 80) arrivant sur votre routeur vers cette machine. Ainsi, lorsque quelqu'un depuis Internet accède à votre adresse IP publique avec un navigateur, le routeur redirige ce trafic vers le serveur web interne, permettant ainsi l'accès au site web.

Sécurité : Le Port Forwarding peut être un moyen pratique d'accéder à des services internes depuis l'extérieur, mais il doit être configuré avec soin pour éviter les risques de sécurité. Il est important de rediriger uniquement les ports nécessaires et de sécuriser les dispositifs internes contre les menaces potentielles.